WannaCryマルウェアに関する情報

カスペルスキーラボは、5月12日に世界中の多くの企業を攻撃したWannaCryというファイル暗号化マルウェアによる感染のケースについての情報を分析しました。

この攻撃では、既知のネットワーク脆弱性の Microsoftセキュリティ情報MS17-010 が利用され、感染したコンピュータにルートキットのインストールを行い、ファイルを暗号化するマルウェアが実行されました。

カスペルスキーラボのすべてのソリューションは、このルートキットをMEM:Trojan.Win64.EquationDrug.genとして検出します。

カスペルスキーラボのソリューションは、この攻撃中に以下の名前で使用された暗号化マルウェアも検出します。

- Trojan-Ransom.Win32.Scatter.uf

- Trojan-Ransom.Win32.Scatter.tr

- Trojan-Ransom.Win32.Fury.fr

- Trojan-Ransom.Win32.Gen.djd

- Trojan-Ransom.Win32.Wanna.b

- Trojan-Ransom.Win32.Wanna.c

- Trojan-Ransom.Win32.Wanna.d

- Trojan-Ransom.Win32.Wanna.f

- Trojan-Ransom.Win32.Zapchast.i

- Trojan.Win64.EquationDrug.gen

- PDM:Trojan.Win32.Generic (このマルウェアの検出にはシステムウォッチャーを有効にする必要があります)

- Intrusion.Win.DoublePulsar.a (このマルウェアの検出にはネットワーク攻撃防御が有効になっている必要があります)

感染のリスクを最小限に抑えるために、以下の手順を行う事を推奨します。

- このマルウェアが悪用している脆弱性を修正したマイクロソフト公式の更新プログラムをインストールします。

- ウイルス対策ソリューションがネットワーク内のすべてのノードで有効になっていることを確認します。

- 使用した全てのカスペルスキーラボソリューションのデータベースを更新します。

カスペルスキーラボの対策方法について「ネットワーク感染を回避する方法」 については以下を参照してください。

カスペルスキーラボの専門家は現在、マルウェアサンプルを分析して解読オプションを探しています。

WannaCry攻撃の詳細については、カスペルスキーラボレポート[英文]を参照してください。

マイクロソフトの更新プログラムをインストールせずにコンピュータを安全に使用する方法

マイクロソフトの更新プログラムをインストールせずにコンピュータを安全に使用するには、次の手順を実行します。

手順 1

企業のネットワークからコンピュータを切断します。(ネットワークケーブルを抜きます。)

手順 2

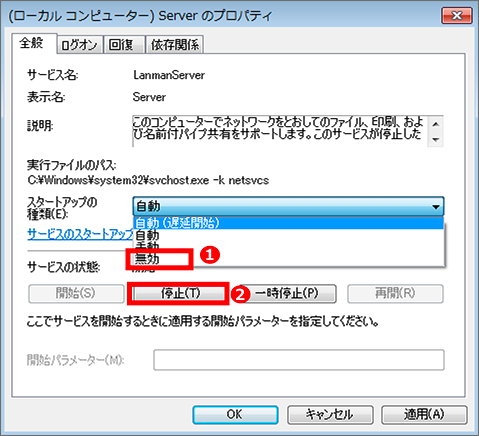

Serverのプロパティで、[全般]タブに移動し、[スタートアップの種類]で[無効]を選択し、[停止]をクリックします。

手順 3

ネットワークケーブルを接続し、インターネット接続が行えることを確認後、オペレーティングシステムのアップデートを行い、必要に応じて端末の再起動を行います。(システムが自動的にアップデートされる事はありません。)

手順 4

手順2で設定したサービスを再び有効にする事が可能です。

手順 5

Kaspersky Endpoint Securityで以下のコンポーネントが有効になっていることを確認してください。

- ファイルアンチウイルス

- システムウォッチャー

- ネットワーク攻撃防御