受信サービスイベントに関する通知の作成

受信サービスイベントに関する通知の作成

2024年4月11日

ID 196830

受信 Kaspersky CyberTrace サービスイベントに関する通知を作成するには、アラートルールを構成します。

Splunk で、Kaspersky CyberTrace からのサービスイベントに関する通知を作成するには:

- [Search and Reporting app for Splunk]メニューで、[Search]タブを選択します。

- 検索ボックスで、アラートを作成するための条件を指定します。例:

sourcetype="kl_cybertrace_events" alert="KL_ALERT_ServiceStopped"この条件では、Kaspersky CyberTrace サービスが停止した時に生成されるアラートイベントを検索するためのリクエストを定義します。

- 検索ボタン(

![Splunk の[Search]アイコン(緑の背景に白い拡大鏡)。](https://img.kaspersky.com/oh/CyberTrace/4.4/ja-JP/splunk_search.png) )をクリックして、指定したリクエストが正しく実行されていることを確認します。

)をクリックして、指定したリクエストが正しく実行されていることを確認します。![Splunk の[KL_ALERT_ServiceStopped]イベント。](https://img.kaspersky.com/oh/CyberTrace/4.4/ja-JP/kl_alert_servicestopped_events.png)

[KL_ALERT_ServiceStopped]イベント

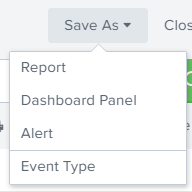

- [Save as]をクリックして、[Alert]を選択します。

アラートの保存

[Save As Alert]ウィンドウが表示されます。

- [Save As Alert]ウィンドウで、次の設定を指定します:

- [Title]フィールドで、アラートの名前を指定します。

任意のタイトルを指定できます。

- [Description]フィールドで、アラートの説明を指定します。

任意の説明を指定できます。

- [Alert type]フィールドで、次のいずれかを選択します:

- Scheduled—指定した条件に定期的にマッチングするイベントを確認する場合。

- Real-time—指定した条件にリアルタイムにマッチングするイベントを確認する場合。

- [Trigger]フィールドで、[For each results]を選択します。

- [Throttle]をオンにし、必要に応じて、ルールがトリガーされた場合に Splunk が新しいアラートを送信しない期間を指定します。

- [Trigger Actions]フィールドで、アラートがトリガーされた時に Splunk が通知する方法を指定します。

![Splunk の[Save As Alert]ウィンドウ。](https://img.kaspersky.com/oh/CyberTrace/4.4/ja-JP/save_as_alert_window.png)

[Save As Alert]ウィンドウ

- [Title]フィールドで、アラートの名前を指定します。

- [Save]をクリックします。

Splunk にルールが表示されます。

この記事はお役に立ちましたか?

改善できる点がありましたらお聞かせください。

フィードバックをいただき、ありがとうございました。改善に向けて取り組んでまいります。

フィードバックをいただき、ありがとうございました。改善に向けて取り組んでまいります。